Ransomware: El Riesgo Estratégico que Puede Parar tu PYME en México (y Cómo Prevenirlo)

Imagina que es lunes por la mañana en tu empresa. El equipo de ventas revisa pedidos, producción arranca motores y los médicos de tu clínica preparan la agenda del día. De pronto, una alerta aparece en todas las pantallas: “Sus archivos han sido cifrados. Para recuperarlos, pague 2 millones de pesos en criptomonedas en las próximas 48 horas”. Los sistemas de facturación, las bases de datos de clientes, los historiales médicos y hasta las órdenes de compra están bloqueados. El teléfono no deja de sonar: clientes preocupados, proveedores exigiendo respuestas, empleados sin poder trabajar. El reloj avanza y cada minuto de inactividad significa pérdidas. ¿Qué harías? ¿Tienes un plan? ¿Sabes cuánto costaría recuperar tu operación? Este escenario no es ciencia ficción: es la realidad que han vivido cientos de PYMES mexicanas en los últimos meses.

En 2025, el ransomware se ha convertido en la amenaza digital más crítica para las pequeñas y medianas empresas en México, afectando desde industrias manufactureras y corporativos hasta clínicas y laboratorios médicos. Más allá de un problema técnico, es un riesgo estratégico que puede paralizar tu negocio, dañar tu reputación y poner en jaque la continuidad de tu empresa. Este artículo te ayudará a entender por qué el ransomware es un desafío de negocio, cómo funciona, por qué las PYMES son el blanco favorito y, sobre todo, qué acciones puedes tomar hoy para proteger tu operación y tu futuro.

¿Qué es el Ransomware y Cómo Funciona?

El ransomware es un tipo de software malicioso (malware) diseñado para secuestrar la información de una empresa: cifra los archivos y sistemas críticos, haciéndolos inaccesibles para los usuarios legítimos. Los ciberdelincuentes exigen un pago (el “rescate”) a cambio de la clave para descifrar los datos. El pago suele solicitarse en criptomonedas, lo que dificulta rastrear a los atacantes.

El proceso típico de un ataque de ransomware sigue estas etapas:

- Acceso inicial: Los atacantes logran entrar a la red de la empresa, generalmente a través de un correo de phishing, una vulnerabilidad de software sin parchar o credenciales débiles en accesos remotos (como RDP).

- Reconocimiento y movimiento lateral: Una vez dentro, exploran la red, identifican los sistemas más valiosos y buscan las copias de seguridad para inutilizarlas.

- Cifrado de datos: El ransomware cifra archivos, bases de datos y sistemas completos, bloqueando el acceso a la información esencial para la operación.

- Extorsión: Aparece una nota de rescate en las pantallas, exigiendo el pago para liberar los datos. En variantes modernas, los atacantes también amenazan con publicar información sensible si no se paga (doble extorsión).

- Negociación y consecuencias: Si la empresa paga, no hay garantía de recuperar los datos. Si no paga, enfrenta la pérdida de información, la paralización operativa y posibles filtraciones públicas.

Existen diferentes variantes de ransomware, desde los que solo bloquean la pantalla hasta los que cifran todo el sistema y roban información antes de extorsionar. Los ataques actuales son cada vez más sofisticados, dirigidos y difíciles de detectar a tiempo.

¿Por Qué las PYMES Mexicanas Son el Blanco Favorito del Ransomware?

Contrario a la creencia común, los ciberdelincuentes no solo atacan a grandes corporativos. Las PYMES mexicanas son el objetivo preferido por varias razones estratégicas:

- Menor inversión en ciberseguridad: Muchas PYMES carecen de personal especializado, políticas claras y herramientas avanzadas de protección. Esto las convierte en blancos fáciles.

- Procesos y accesos menos controlados: El uso de contraseñas débiles, accesos remotos mal configurados y falta de segmentación de red facilitan la entrada y propagación del ransomware.

- Cultura de “a mí no me va a pasar”: Existe una percepción errónea de que “somos demasiado pequeños para ser atacados”, lo que lleva a subestimar el riesgo y a no invertir en prevención.

- Dependencia crítica de la información: Muchas PYMES no pueden operar ni 24 horas sin acceso a sus archivos, lo que las hace más propensas a pagar el rescate para reanudar operaciones rápidamente.

- Cadena de suministro: Las PYMES suelen ser proveedores o socios de grandes empresas. Un ataque a una PYME puede ser la puerta de entrada para atacar a clientes más grandes, como ocurrió en el caso PCM en México.

Las estadísticas lo confirman: en 2025, el 74% de las empresas mexicanas ha sufrido algún tipo de ataque con ransomware, y el costo promedio del rescate exigido ronda los 387,000 dólares, aunque en casos críticos puede superar el millón de dólares.

«Los riesgos son reales. Ignorarlos no los hace desaparecer.»

— John Chambers, ex CEO de Cisco

Vectores de Entrada Comunes: ¿Por Dónde Entra el Ransomware en las PYMES?

Los atacantes utilizan múltiples métodos para infiltrarse en las redes de las PYMES. Los más frecuentes son:

- Phishing y correos maliciosos: El 90% de los ataques inician con un correo electrónico fraudulento que engaña a un empleado para hacer clic en un enlace o descargar un archivo infectado.

- Explotación de vulnerabilidades: Software desactualizado, sistemas operativos sin parches y aplicaciones obsoletas son puertas abiertas para los atacantes.

- Accesos remotos inseguros (RDP): El uso de Protocolo de Escritorio Remoto sin autenticación multifactor o con contraseñas débiles permite a los ciberdelincuentes acceder y desplegar el ransomware manualmente.

- Proveedores y cadena de suministro: Un proveedor con acceso a la red de la empresa puede ser comprometido y utilizado como puente para atacar a sus clientes, como ocurrió en el caso PCM.

- Dispositivos externos y USB infectados: Aunque menos común, conectar dispositivos no controlados puede introducir malware en la red.

La combinación de estos vectores, junto con la falta de capacitación y políticas claras, aumenta la probabilidad de un ataque exitoso en las PYMES mexicanas. - Impacto Financiero Directo: Rescates, Recuperación, Multas y Costos Ocultos

El impacto económico de un ataque de ransomware va mucho más allá del pago del rescate.

Los costos directos e indirectos pueden ser devastadores para una PYME:

- Pago del rescate: En México, el rescate promedio exigido supera los 387,000 dólares, pero en ataques dirigidos puede llegar a 1.35 millones de dólares o más.

- Pérdida de ingresos por inactividad: Cada hora o día que la empresa está paralizada implica ventas perdidas, contratos incumplidos y pérdida de clientes. En sectores industriales, una parada de producción puede costar millones por día.

- Costos de recuperación y remediación: Restaurar sistemas, limpiar la red, reconstruir servidores y contratar expertos en ciberseguridad puede duplicar o triplicar el costo inicial del rescate.

- Multas y sanciones regulatorias: Si el ataque implica fuga de datos personales o incumplimiento de la Ley Federal de Protección de Datos Personales (LFPDPPP), la empresa puede enfrentar multas millonarias impuestas por el INAI.

- Costos ocultos: Incluyen investigaciones forenses, notificación a clientes, asesoría legal, pérdida de propiedad intelectual y aumento de primas de seguros.

Un estudio reciente de Sophos revela que el costo promedio de recuperación por ataque de ransomware en México fue de 1.35 millones de dólares en 2025, considerando todos estos factores. Para muchas PYMES, este monto es suficiente para poner en riesgo la viabilidad del negocio.

Impacto Operativo: Paralización de Producción, Pérdida de Datos y Continuidad del Negocio

El daño operativo es inmediato y, en muchos casos, irreversible:

- Interrupción total de operaciones: Los sistemas de facturación, inventarios, producción, atención médica o logística quedan inutilizables. La empresa no puede vender, producir ni atender a sus clientes.

- Pérdida o corrupción de datos: Incluso pagando el rescate, no hay garantía de recuperar todos los archivos. Los datos pueden estar dañados o haber sido robados para extorsión adicional (doble extorsión).

- Afectación a la cadena de suministro: Un ataque puede interrumpir la entrega de productos, afectar inventarios y generar incumplimientos contractuales con clientes y proveedores.

- Tiempo de recuperación: Aunque el 64% de las empresas mexicanas logra recuperarse en una semana, el daño ya está hecho: pérdida de ventas, retrasos, penalizaciones y desgaste del equipo.

En sectores industriales y médicos, la paralización puede tener consecuencias críticas: desde la suspensión de cirugías y atención a pacientes hasta la detención de líneas de producción y pérdida de contratos clave.

Impacto Reputacional y Legal: Clientes, Contratos y Cumplimiento Normativo

El daño a la reputación y las implicaciones legales pueden ser incluso más graves que las pérdidas económicas inmediatas:

- Pérdida de confianza de clientes y socios: Un ataque que expone datos sensibles o interrumpe servicios erosiona la confianza construida durante años. Los clientes pueden migrar a la competencia y los socios comerciales pueden cancelar contratos.

- Incumplimiento de contratos y penalizaciones: La incapacidad de cumplir con entregas, servicios o acuerdos puede derivar en demandas y penalizaciones contractuales.

- Multas regulatorias: En México, el INAI puede imponer multas millonarias por fuga de datos personales. Además, la empresa debe notificar a las autoridades y a los afectados, lo que amplifica el daño reputacional.

- Obligaciones legales de notificación: La Ley Federal de Protección de Datos Personales exige notificar incidentes de seguridad, lo que puede atraer la atención de medios y autoridades.

El recuerdo de un ataque puede afectar la percepción pública durante años, dificultando la recuperación de la empresa y su crecimiento futuro.

Acciones Inmediatas Tras Detectar un Ataque: Pasos Concretos y Priorizados

Si tu empresa detecta un ataque de ransomware, los primeros minutos son críticos. Estas son las acciones inmediatas recomendadas por expertos y organismos internacionales:

- Aislar los sistemas afectados: Desconecta inmediatamente los equipos infectados de la red para evitar la propagación. No apagues los equipos si no es necesario, pero sí corta el acceso a internet y a la red interna.

- Notificar al equipo de respuesta: Informa al equipo de TI, directivos y, si es necesario, al área legal y de comunicación. Activa el plan de respuesta a incidentes.

- Evaluar el alcance del ataque: Identifica qué sistemas y datos han sido comprometidos. Revisa logs y registros para entender la magnitud.

- Proteger y verificar las copias de seguridad: Asegúrate de que los respaldos no hayan sido cifrados o comprometidos. No restaures datos hasta confirmar que los respaldos están limpios.

- No pagar el rescate de inmediato: La mayoría de los expertos y autoridades recomiendan no pagar el rescate, ya que no garantiza la recuperación y puede incentivar futuros ataques.

- Notificar a las autoridades: En México, es recomendable informar a la policía cibernética y, si hay fuga de datos personales, al INAI.

- Comunicar internamente y a clientes: Mantén una comunicación clara y transparente para evitar rumores y desinformación.

- Iniciar la recuperación: Restaura los sistemas a partir de respaldos limpios y sigue el plan de recuperación de desastres.

La rapidez y claridad en la respuesta pueden marcar la diferencia entre contener el ataque o sufrir un daño irreversible.

Medidas Preventivas Esenciales para PYMES: Copias, MFA, Parches y Segmentación

La prevención es la mejor defensa contra el ransomware. Estas son las medidas esenciales que toda PYME debe implementar hoy mismo:

- Copias de seguridad (backups) robustas y aisladas: Aplica la regla 3-2-1: tres copias de tus datos, en dos medios diferentes y una fuera de línea o en la nube. Prueba regularmente la restauración de los respaldos.

- Autenticación multifactor (MFA): Implementa MFA en todos los accesos remotos y cuentas críticas. Incluso si una contraseña es robada, el atacante necesitará un segundo factor para acceder.

- Actualización y gestión de parches: Mantén todos los sistemas operativos, aplicaciones y dispositivos actualizados con los últimos parches de seguridad. La mayoría de los ataques explotan vulnerabilidades conocidas.

- Segmentación de red: Divide la red en segmentos aislados. Si un segmento es comprometido, el ransomware tendrá más dificultades para propagarse a toda la infraestructura.

- Principio de mínimo privilegio: Limita los permisos de los usuarios y sistemas solo a lo estrictamente necesario. Así, si una cuenta es comprometida, el daño será limitado.

- Políticas claras de acceso y gestión de usuarios: Elimina cuentas de exempleados, revisa accesos regularmente y utiliza gestores de contraseñas seguros.

- Firewall y antivirus de nueva generación: Implementa soluciones avanzadas que detecten y bloqueen amenazas en tiempo real, incluyendo EDR (Endpoint Detection and Response).

Estas medidas, combinadas con una cultura de seguridad y capacitación continua, pueden reducir drásticamente el riesgo de un ataque exitoso.

Gobernanza y Rol Directivo: El Ransomware como Riesgo Estratégico de Negocio

Uno de los errores más comunes en las PYMES es delegar la ciberseguridad exclusivamente al área de TI. Sin embargo, el ransomware es un riesgo estratégico que debe ser gestionado desde la alta dirección.

- La ciberseguridad es un tema de negocio, no solo técnico: La continuidad operativa, la reputación y el cumplimiento legal dependen de una gestión adecuada del riesgo digital.

- Responsabilidad clara a nivel directivo: Debe existir un responsable de ciberseguridad en el comité directivo (CISO, gerente de riesgos o equivalente) que supervise y reporte regularmente el estado de la seguridad.

- Políticas y procesos claros: Define y comunica políticas sobre el uso de tecnología, clasificación de información y respuesta a incidentes.

- Auditoría y mejora continua: Realiza auditorías periódicas (por ejemplo, bajo ISO 27001) para verificar la eficacia de las medidas y ajustar la estrategia según nuevas amenazas.

Ignorar la gobernanza en ciberseguridad puede llevar a consecuencias catastróficas: pérdidas financieras, sanciones legales y daño irreparable a la reputación de la empresa.

Formación y Factor Humano: Programas de Concientización y Simulacros

El eslabón más débil en la cadena de seguridad sigue siendo el factor humano. El 90% de los ataques de ransomware inician con un error humano, generalmente al hacer clic en un correo de phishing.

- Capacitación regular: Implementa programas de formación para que todos los empleados, desde operativos hasta directivos, aprendan a identificar correos sospechosos, la importancia de contraseñas seguras y el manejo responsable de información sensible.

- Simulacros de phishing: Realiza simulaciones periódicas para evaluar la capacidad de respuesta del equipo y reforzar el aprendizaje práctico.

- Cultura de reporte: Fomenta un ambiente donde los empleados se sientan cómodos reportando incidentes o correos sospechosos sin temor a represalias.

- Políticas claras de uso de dispositivos y datos: Define reglas sobre el uso de dispositivos personales, USB y acceso remoto.

Invertir en concienciación y formación es una de las estrategias más rentables para reducir el riesgo de ransomware en las PYMES mexicanas.

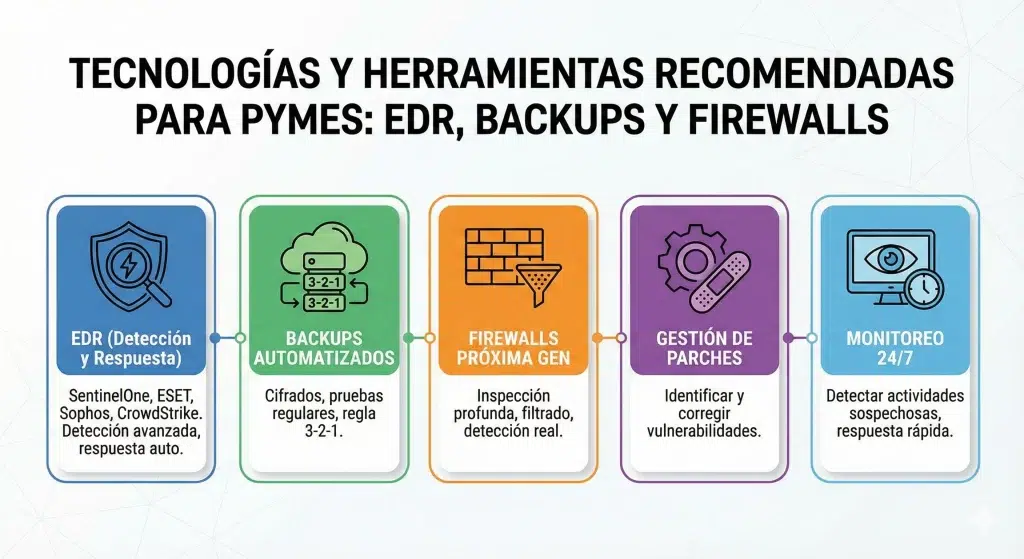

Tecnologías y Herramientas Recomendadas para PYMES: EDR, Backups y Firewalls

La tecnología es un aliado clave para contener y prevenir ataques de ransomware. Las herramientas más recomendadas para PYMES incluyen:

- EDR (Endpoint Detection and Response): Soluciones como SentinelOne, Trend Micro, Sophos Endpoint y CrowdStrike Falcon ofrecen detección avanzada, respuesta automatizada y análisis forense en caso de incidentes.

- Backups automatizados y verificados: Utiliza soluciones que permitan respaldos automáticos, cifrados y con pruebas regulares de restauración. Aplica la regla 3-2-1 para máxima resiliencia.

- Firewalls de próxima generación: Implementa firewalls con capacidades de inspección profunda de paquetes, filtrado de contenido y detección de amenazas en tiempo real.

- Gestión de parches y vulnerabilidades: Herramientas que permitan identificar y corregir vulnerabilidades antes de que sean explotadas.

- Sistemas de monitoreo y alertas 24/7: El monitoreo constante permite detectar actividades sospechosas y responder antes de que el daño sea irreversible.

La elección de herramientas debe adaptarse al tamaño y necesidades de la empresa, priorizando soluciones integradas y fáciles de gestionar para equipos con recursos limitados.

Servicios Gestionados y Outsourcing: ¿Cuándo Contratar un Proveedor de Ciberseguridad?

Para muchas PYMES, construir un equipo interno de ciberseguridad es inviable por costos y escasez de talento. Los servicios gestionados (MSSP) ofrecen una alternativa eficiente y rentable:

- Acceso a expertos y tecnología avanzada: Un MSSP proporciona monitoreo 24/7, respuesta a incidentes, gestión de vulnerabilidades y cumplimiento normativo sin necesidad de contratar personal especializado.

- Reducción de costos: Evita grandes inversiones en infraestructura y permite escalar la protección según el crecimiento del negocio.

- Soporte en cumplimiento regulatorio: Los proveedores gestionados ayudan a cumplir con normativas como ISO 27001, LFPDPPP y requisitos de clientes corporativos.

- Respuesta rápida y profesional ante incidentes: Un MSSP puede contener y remediar ataques de forma más eficiente, minimizando el impacto.

Elige un proveedor con experiencia comprobada en tu sector, capacidad de respuesta ágil y soluciones personalizadas para las necesidades de tu empresa.

Plan de Respuesta ante Ransomware: Pasos y Roles Basados en Guías Prácticas

Contar con un plan de respuesta ante ransomware es fundamental para minimizar el daño y acelerar la recuperación. Un plan efectivo debe incluir:

- Diagnóstico y evaluación de riesgos: Identifica activos críticos, posibles vectores de entrada y clasifica los datos sensibles.

- Equipo de respuesta a incidentes: Designa un grupo multidisciplinario con roles claros: TI, dirección, legal, comunicación y proveedores externos.

- Contención inmediata: Aísla los sistemas afectados, restringe accesos y revisa logs para estimar el alcance.

- Activación de respaldos y recuperación: Restaura sistemas a partir de copias limpias y verifica la integridad de los datos.

- Comunicación interna y externa: Notifica a empleados, clientes, autoridades y socios según lo requiera la normativa.

- Análisis de causa raíz y mejora continua: Investiga cómo ingresó el ransomware, actualiza políticas y refuerza la capacitación.

Practica simulacros periódicos para asegurar que todos los involucrados conozcan sus responsabilidades y el plan funcione en un escenario real.

Casos y Estadísticas en México 2024-2025: Evidencia Local para Directivos

El panorama en México es alarmante y confirma la urgencia de actuar:

- 35,200 millones de ciberataques registrados en el primer trimestre de 2025 (59 millones por día).

- 74% de las empresas mexicanas ha sufrido un ataque de ransomware en 2025.

- Costo promedio del rescate exigido: 387,000 dólares; en ataques dirigidos, supera el millón de dólares.

- Sectores más afectados: manufactura, salud, finanzas, energía y servicios públicos.

- El 63% de las empresas mexicanas sufrió al menos un incidente de ciberseguridad en 2024.

- El 60% de las PYMES que sufren una pérdida de datos importante cierran en los seis meses siguientes.

Casos recientes incluyen ataques a instituciones bancarias, empresas tecnológicas y proveedores estratégicos como PCM, afectando a clientes como Coca-Cola, Bimbo y Walmart México.

Coste-Beneficio de Invertir en Ciberseguridad para PYMES: Argumento para Directivos

Invertir en ciberseguridad no es un gasto, sino una inversión estratégica con alto retorno:

- Reducción de pérdidas financieras: Un ataque de ransomware puede costar millones en rescates, recuperación y pérdida de ingresos. Prevenirlo cuesta una fracción de ese monto.

- Evita sanciones y multas: Cumplir con normativas evita multas millonarias y protege la reputación.

- Mejora la continuidad operativa: Menos tiempo de inactividad significa más ventas, mejor servicio y mayor confianza de clientes.

- Beneficios intangibles: Confianza de clientes, reputación de marca y ventaja competitiva en licitaciones y contratos.

El ROI en ciberseguridad se calcula considerando los costos evitados por incidentes, el ahorro en tiempo de recuperación y la protección de activos críticos. En la mayoría de los casos, la inversión se recupera en menos de un año.

Checklist Práctico para Directivos: 10 Acciones Prioritarias Hoy Mismo

- Realiza un diagnóstico de ciberseguridad: Evalúa el estado actual de tus defensas y detecta vulnerabilidades críticas.

- Implementa copias de seguridad 3-2-1: Tres copias, dos medios diferentes, una fuera de línea o en la nube.

- Activa autenticación multifactor (MFA) en todos los accesos remotos y cuentas críticas.

- Actualiza y parchea todos los sistemas y aplicaciones regularmente.

- Capacita a tu equipo en ciberseguridad y realiza simulacros de phishing.

- Segmenta la red y limita privilegios de usuario según roles y necesidades.

- Contrata un servicio gestionado de ciberseguridad si no tienes equipo interno.

- Define un plan de respuesta a incidentes y asigna responsables claros.

- Revisa y actualiza contratos con proveedores para exigir estándares de seguridad.

- Agenda un diagnóstico profesional con LinkOS para obtener un plan de acción personalizado.

¿Cómo LinkOS Puede Ayudar? Servicios, Diagnóstico y Llamado a la Acción

En LinkOS entendemos que la ciberseguridad no es solo tecnología, sino estrategia, procesos y cultura. Nuestro enfoque integral incluye:

- Diagnóstico gratuito de ciberseguridad: Evalúa en minutos la resiliencia de tu empresa y detecta puntos ciegos críticos.

- Ciberseguridad como servicio gestionado (SOC + NOC): Monitoreo 24/7, detección y respuesta a incidentes, gestión de parches y asesoría experta sin necesidad de contratar personal interno.

- Planes de protección escalables: Desde la protección esencial hasta la gestión avanzada de incidentes, adaptados a las necesidades y presupuesto de tu PYME.

- Capacitación y simulacros de phishing: Programas de concienciación para fortalecer la primera línea de defensa: tu equipo humano.

- Cumplimiento normativo y asesoría ISO 27001: Te guiamos para cumplir con regulaciones y estándares internacionales, evitando multas y fortaleciendo la confianza de tus clientes.

- Recuperación post-incidente y análisis forense: Si ya sufriste un ataque, te ayudamos a recuperar la operación y a fortalecer tus defensas para el futuro.

No dejes el futuro de tu empresa al azar. Agenda hoy mismo tu diagnóstico gratuito con LinkOS y recibe un plan de acción claro, estratégico y adaptado a tu realidad. Protege tu negocio, tu reputación y la continuidad de tu operación.

¿Su empresa sobreviviría si sus archivos se cifran hoy?

El antivirus tradicional es ciego ante las amenazas modernas. No apueste su negocio a una sola capa de defensa. LinkOS Escudo Activo integra la potencia de EDR y SIEM para detectar y detener lo que su antivirus ignora.