Zero Trust: Por Qué «Confiar y Verificar» ya no es Suficiente para Proteger su Empresa

Durante décadas, la seguridad de las empresas se construyó como un castillo medieval: un perímetro fuerte (firewalls) para mantener a los malos afuera, y una vez dentro, se asumía un alto nivel de confianza. La filosofía era «confiar y verificar». Sin embargo, en el entorno empresarial actual, con el trabajo remoto, la adopción de la nube y la sofisticación de los ciberataques, este modelo ya no es sostenible. El castillo se ha quedado sin murallas definidas.

Los atacantes ya no solo intentan derribar la puerta principal; se infiltran a través de un proveedor, explotan la conexión de un empleado remoto o se mueven lateralmente por la red una vez que un solo equipo ha sido comprometido.

Es aquí donde nace un nuevo paradigma, uno que se está convirtiendo rápidamente en el estándar de oro para la ciberseguridad empresarial: la Arquitectura Zero Trust o de Confianza Cero.

¿Qué es Realmente la Arquitectura Zero Trust?

Zero Trust es una estrategia de seguridad con una premisa muy simple pero poderosa: nunca confíes, siempre verifica.

En lugar de asumir que todo lo que está dentro de la red es seguro, un modelo Zero Trust asume que las amenazas pueden estar tanto dentro como fuera. Por lo tanto, ningún usuario, dispositivo o aplicación debe recibir acceso a los recursos hasta que su identidad y autorización hayan sido rigurosamente verificadas, en cada solicitud.

Piense en ello como el protocolo de seguridad para acceder a una instalación de alta seguridad. No importa si es el director general o un visitante; cada vez que intente acceder a una nueva área, debe presentar su credencial, pasar un control biométrico y confirmar que tiene permiso explícito para estar allí. No hay pases VIP ni confianza implícita.

Los 3 Principios Fundamentales de Zero Trust

Para que este modelo funcione, se basa en tres pilares clave que todo directivo debe entender:

- Verificación Explícita: Cada solicitud de acceso es tratada como si proviniera de una red no controlada. Siempre se verifica la identidad del usuario, la seguridad del dispositivo, la ubicación y otros factores antes de conceder el acceso.

- Acceso con Privilegios Mínimos: Los usuarios solo obtienen acceso a los datos y aplicaciones que son absolutamente necesarios para realizar su trabajo. Esto limita drásticamente el «radio de explosión» si una cuenta se ve comprometida. Un atacante que robe las credenciales de un empleado de marketing no podrá acceder a los servidores financieros.

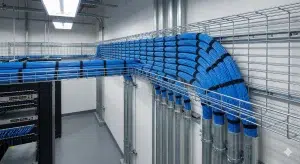

- Asumir la Brecha (Assume Breach): El sistema está diseñado partiendo de la premisa de que un atacante ya está dentro de la red. La microsegmentación se utiliza para dividir la red en zonas seguras y aisladas, impidiendo que un atacante pueda moverse lateralmente con facilidad.

El Valor Estratégico para su Negocio (Más Allá de la Tecnología)

Adoptar un modelo Zero Trust no es solo una actualización técnica; es una decisión estratégica con beneficios tangibles para el negocio:

- Habilita el Trabajo Remoto Seguro: Permite a sus empleados trabajar de forma segura desde cualquier lugar, ya que la seguridad no depende de dónde se conectan, sino de quiénes son y qué permisos tienen.

- Reduce el Riesgo del Negocio: Al limitar el acceso y contener las amenazas, se reduce drásticamente el impacto potencial de una brecha de seguridad, protegiendo la continuidad operativa y la rentabilidad.

- Protege los Activos en la Nube: Es el modelo ideal para entornos híbridos y multi-nube, asegurando que sus datos estén protegidos sin importar dónde residan.

- Fortalece el Cumplimiento Normativo: Implementar Zero Trust es una forma proactiva de demostrar la debida diligencia en la protección de datos, un factor clave para cumplir con leyes como la LFPDPPP en México.

«La confianza es una emoción humana que hemos inyectado en los sistemas digitales sin ninguna razón.»

— John Kindervag

Conclusión: El Futuro de la Seguridad es la Desconfianza Inteligente

En un mundo donde el perímetro de la red se ha disuelto, seguir confiando en las viejas murallas es una receta para el desastre. La Arquitectura Zero Trust no es una tendencia pasajera; es la evolución lógica y necesaria de la ciberseguridad.

Adoptar este enfoque significa pasar de una postura de seguridad reactiva a una proactiva, protegiendo los activos más valiosos de su empresa con una desconfianza inteligente y sistemática.

¿Está su empresa preparada para dar el paso hacia un modelo de seguridad que realmente se alinee con los desafíos del negocio moderno? En LinkOS, somos expertos en diseñar e implementar arquitecturas Zero Trust. Contáctenos para una evaluación estratégica.